У статті розглянуто особливості стандартів серії IEC 62443. Стаття підготована за матеріалами зарубіжних публікацій.

В. Романов

У статті досліджуються основні особливості серії стандартів IEC 6244, призначених для забезпечення кібербезпеки та захисту критичної інфраструктури від хакерських атак. Стандарти цієї серії пропонують високий рівень безпеки, однак це створює кілька проблем для розробників, яким потрібно отримати на свій виріб відповідний сертифікат з кібербезпеки. Організація кібербезпеки для компонентів промислових автоматизованих систем управління (IACS – Industrial automated control systems) на рівні ІМС дозволяє досягти цілей сертифікації для таких систем.

Незважаючи на потенціал все більш витончених кібератак, у промислових автоматизованих системах управління до останнього часу не поспішали вживати належних заходів до кібербезпеки. Частково це сталося через відсутність загальних рекомендацій для розробників та операторів таких систем. Серія стандартів IEC 62443 пропонує шлях до більш безпечної промислової інфраструктури, але компанії виробники повинні навчитися орієнтуватися в її складності та розуміти ці нові виклики, щоб успішно використовувати її.

Цифровізація критично важливих інфраструктур, таких як водорозподіл, каналізація та електромережі, забезпечила безперебійний доступ до них у повсякденному житті. Однак кібератаки є однією з причин збоїв у роботі цих систем, і очікується, що у майбутньому вони будуть зростати . Індустрія 4.0 потребує застосування датчиків, виконавчих механізмів, шлюзів і агрегаторів з високим рівнем зв’язку. Розширене підключення цих засобів збільшує ризик потенційних кібератак, роблячи заходи кібер- безпеки більш критичними, ніж будь-коли. Створення таких організацій, як Агентство з кібербезпеки та безпеки інфраструктури у США (CISA – Cybersecurity and Infrastructure Security Agency), підтверджує важливість захисту критичної інфраструктури та забезпечення її стійкості проти можливих кібератак .

Кібератака Stuxnet у 2010 році показала вразливість промислових інфраструктур . Ця атака стала першою у світі кібератакою, яка довела, що такі атаки можуть успішно виводити зі строю промислові автоматизовані системи управління, такі як IACS. Подальші атаки підтвердили усвідомлення того, що промислова інфраструктура може бути пошкоджена через дистанційні атаки, спрямовані на певний тип обладнання.

Державні установи, комунальні підприємства, користувачі автоматизованих систем IACS та виробники обладнання швидко зрозуміли, що такі системи необхідно захищати від кібератак. Хоча уряди та користувачі, природно, схилялися до організаційних заходів в організації безпеки, виробники обладнання досліджували можливі апаратні та програмні засоби протидії кібератакам. Слід відмітити, що впровадження заходів безпеки відбувається повільно через:

- складність інфраструктури

- різні інтереси та проблеми зацікавлених сторін

- різноманітність реалізації і доступних опцій

- відсутність конкретних цілей захисту.

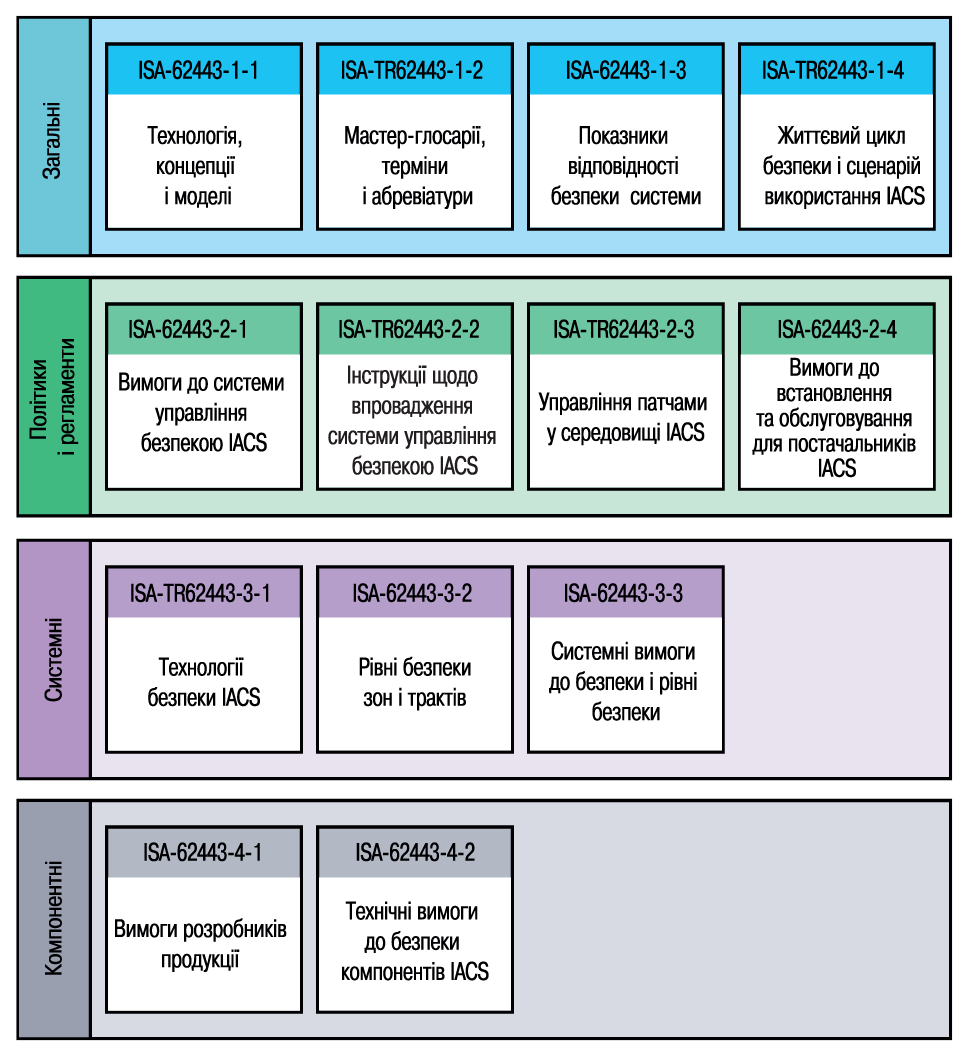

Загалом, зацікавлені сторони зіткнулися з невизначеністю щодо оптимального рівня кібербезпеки, який би збалансував захист із витратами. Міжнародне товариство з автоматизації (ISA – Society for Automation) створило робочі групи для розробки спільних посилань в рамках ініціативи ISA99, що врешті призвело до розробки серії стандартів IEC 62443. Цей набір стандартів організовано за чотирма рівнями та категоріями, як показано на рис. 1. Завдяки широкій сфері застосування стандарти серії IEC 62443 охоплюють організаційні проблеми, процедури, оцінку ризиків і безпеку апаратних і програмних компонентів автоматизованих систем управління. Повний обсяг цих стандартів робить їх унікальними для адаптації систем захисту від кібе- ратак до сучасних систем автоматизації. Крім того, міжнародне товариство ISA застосувало комплексний підхід до вирішення інтересів усіх зацікавлених сторін, залучених до розробки, створення та експлуатації систем автоматизації управління IACS. Загалом питання кібербезпеки різняться для цих зацікавлених сторін. Наприклад, якщо крадіжка IP адреси, непокоїть оператора виробничого процесу, то виробник обладнання може бути занепокоєним захистом алгоритму штучного інтелекту (AI). Крім того, оскільки автоматизовані системи управління можуть бути дуже складними, важливо враховувати весь спектр їх безпеки. Самих процедур недостатньо, якщо вони не підтримуються безпечним обладнанням, тоді як надійні компоненти марні, якщо їх безпечне використання належним чином не визначено процедурами.

Рис. 1. Структура комплексного стандарту з кібербезпеки IEC 62443

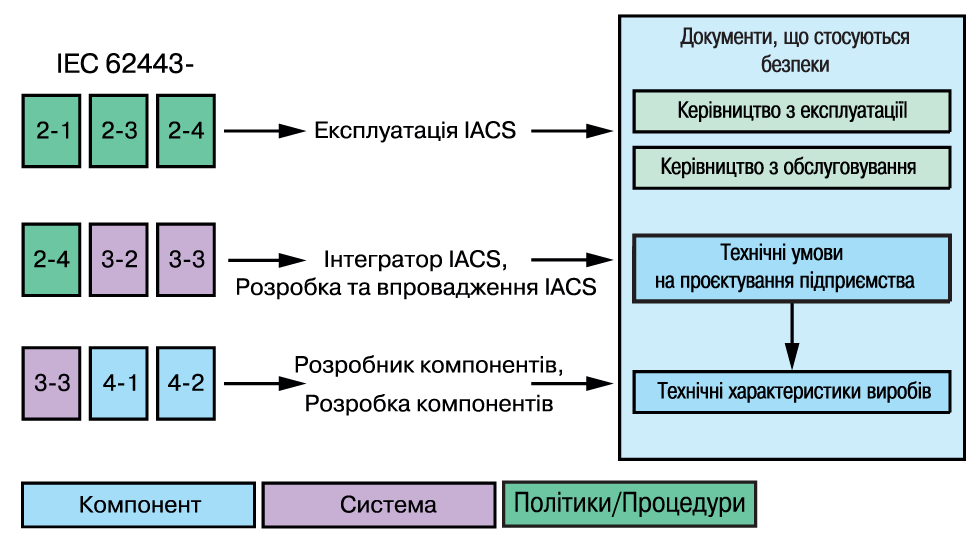

Діаграма на рис. 2 показує рівень впровадження стандартів серії IEC 62443 через необхідність сертифікації систем автоматизації управління. Як і очікувалося, цей стандарт, визначений ключовими зацікавленими сторонами галузі систем управління, прискорив впровадження заходів кібербезпеки.

Рис. 2 Кількість процедур сертифікації за стандартами серії IEC 62443

IEC 62443 є комплексним і ефективним стандартом з кібербезпеки, але його складність досить велика. Сам документ має майже 1000 сторінок. Отримання чіткого розуміння протоколів кібербезпеки вимагає відповідного навчання. Кожен розділ у IEC 62443 слід розуміти як частину цілого, оскільки всі розділи взаємозалежні, як показано на рис. 3. Наприклад, згідно зі стандартом IEC 62443-4-2 необхідно провести оцінку ризику, спрямовану на всю автоматизовану систему IACS, а її результати обумовлюватимуть рішення, які визначають цільові рівні безпеки для обладнання .

Рис. 3. Рівні процесів сертифікації

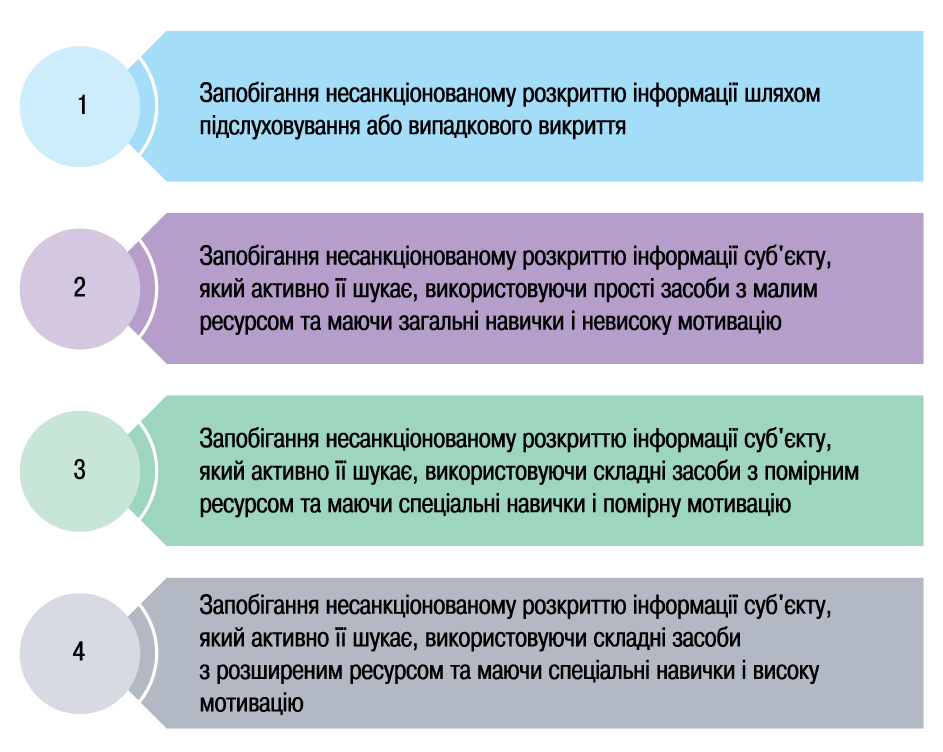

Проєктування обладнання, сумісного з стандартами серії IEC 62443. Найвищий рівень кібербезпеки вимагає впровадження апаратного забезпечення. Стандарти серії IEC 62443 визначають рівні безпеки, як показано на рис. 4.

Рис. 4. Рівні безпеки згідно з стандартами серії IEC 62443

Стандарт IEC 62443-2-1 вимагає проведення оцінки ризиків безпеки. У результаті цього процесу кожному компоненту призначається цільовий рівень безпеки (SL-T). Згідно з рисунками 1 і 3, деякі частини стандарту стосуються процесів і процедур, тоді як стандарти IEC 62443-4-1 і IEC 62443-4-2 стосуються безпеки компонентів. Типи компонентів згідно з стандартом IEC 62443-4-2 – це програмні додатки, хост-пристрої, вбудовані пристрої та мережеві пристрої. Для кожного типу компонента стандарт IEC 62443-4-2 визначає рівень безпеки (SL-C) на основі вимог до компонента (CR) і вимог до вдосконалення (RE), яким вони відповідають. У табл. 1 підсумовано рівні безпеки SL-A, SL-C, SL-T та визначено їх співвідношення.

Таблиця 1. Рівні безпеки SL-A, SL-C, SL-T

| Цільовий рівень безпеки | Можливий рівень безпеки | Досягнутий рівень безпеки | |

| Умовне позначення | (SL-T) | (SL-C) | (SL-A) |

| Визначення | Рівень безпеки обладнання має досягати відповідного до оцінки ризиків рівня системи в цілому | Рівень безпеки обладнання відповідає вимогам до компонентів CR згідно

з стандартом ІЕС 62443-4-2 |

Рівень безпеки, якого досягло обладнання |

| Цільове значення | SL-T £ рівень безпеки, визначений за оцінкою ризику | SL-C :> SL-T | SL-A^SL-T |

Розглянемо це на прикладі програмованого логічного контролера (ПЛК), підключеного до мережі. Безпека мережі вимагає автентифікації ПЛК таким чином, щоб він не міг стати входом для атак. Добре відома технологія — це аутентифікація на основі відкритого ключа. Стосовно стандарту IEC 62443-4-2:

- рівень 1 не розглядає криптографію з відкритим ключем

- рівень 2 вимагає загальноприйнятих процесів, таких як перевірка підпису сертифікатів

- рівні 3 і 4 вимагають апаратного захисту закритих ключів, які використовуються в процесі аутенти- фікації.

Починаючи з рівня безпеки 2, потрібно використовувати багато функцій безпеки, включаючи механізми, засновані на криптографії, що містить секретні або особисті ключі. Для рівнів безпеки 3 і 4 у багатьох випадках необхідний апаратний захист функцій безпеки або криптографії. Саме тут розробники компонентів отримують вигоду від вже готових ІМС безпеки, вбудовуючи такі основні механізми, як:

- безпечне зберігання ключів

- захист від бічних атак

- команди, які підтримують такі функції, як:

- шифрування повідомлень

- обчислення цифрового підпису

- перевірку цифрового підпису.

ІМС безпеки звільняють розробників компонентів автоматизованих систем управління від додаткового проєктування відповідних апаратних засобів безпеки. Ще одна перевага використання мікросхем безпеки полягає в тому, що вони мають вбудовану ізоляцію між функціями загального призначення та спеціальними функціями безпеки. Міцність функцій безпеки легше оцінити, коли безпека зосереджена в елементі, а не розповсюджена на всю систему. Завдяки ізоляції також зберігається перевірка функції безпеки для модифікацій програмного та/або апаратного забезпечення компонентів. Оновлення можна виконувати без необхідності перевірки (переоцінки) повної функції безпеки.

Таким чином, постачальники захищених мікросхем можуть реалізувати надзвичайно потужні методи захисту, недоступні на рівні друкованої плати чи системи. Це стосується захищеної пам’яті EEPROM або флеш-пам’яті, або фізичної неклонованої функції (PUF) в ІМС мікропроцесора, яка може досягти найвищого рівня стійкості до найскладніших кібератак. Загалом, мікросхеми безпеки є чудовою основою для підтримки кібербезпеки системи у цілому.

Фізична неклонована функція ФНФ або PUF — це фізичний об’єкт, який для певних умов забезпечує фізично визначений «цифровий відбиток» і який служить унікальним ідентифікатором для мікросхем, таких як, наприклад, мікропроцесор. Функції ФНФ застосовуються в мікросхемах у разі високих вимог до кібербезпеки, наприклад, у криптографії.

Індустрія 4.0 передбачає розгортання великої кількості периферійних пристроїв. Вхідні та вихідні пристрої систем автоматизації управління включають сенсори, виконавчі механізми, маніпулятори роботів, ПЛК з модулями вводу-виводу тощо. Кожен периферійний пристрій підключено до мережевої інфраструктури і він стає потенційною точкою входу для хакерів. Причому атаки не тільки зростають пропорційно кількості пристроїв, але різноманітний склад пристроїв розширює кількість напрямків таких атак. Враховуючи існуючі платформи, багато напрямків атак несуть підвищений ризик як для кінцевих пристроїв, так і для периферійних. Наприклад, у складній системі автоматизації управління не всі сенсори або виконавчі механізми надходять від одного постачальника, також вони мають різні структури, різні компоненти, включно мікроконтролери, різні операційні системи або комунікаційні стеки. Кожна структура має свої слабкі місця. Як наслідок, системи автоматизації управління піддаються всім вразливостям, як показано в . Більше того, завдяки розвитку промислового Інтернету речей IoT щодо впровадження більшої кількості інтелектуальних пристроїв , в таких системах є пристрої з прийняття автономних системних рішень. Тому ще важливіше переконатися, що апаратному та програмному забезпеченню у таких автономних пристроях можна довіряти, оскільки ці властивості мають важливе значення для підтримки безпечної роботи системи в цілому. Слід звернути увагу і на те, що захист інтелектуальної власності від крадіжки, наприклад, алгоритмів штучного інтелекту, є поширеним фактором, який може стати причиною відповідного захисту і який підтримує IMC безпеки.

Крім того, недостатня кібербезпека системи автоматизації управління може негативно вплинути на функціональну безпеку. Взаємодія функціональної безпеки та кібербезпеки складна, і обговорення її заслуговує окремої статті, але на сьогодні можна виділити наступне:

- функціональна безпека електричних/електрон- них/програмованих електронних систем згідно з стандартом IEC 61508 вимагає проведення аналізу ризиків кібербезпеки на основі стандартів серії IEC 62443

- незважаючи на те, що стандарт IEC 61508 зосереджується в основному на аналізі безпеки та ризиків, він зобов’язує виробників проводити подальший аналіз загроз безпеці та вразливості, коли кібербез- пека є важливою системною функцією.

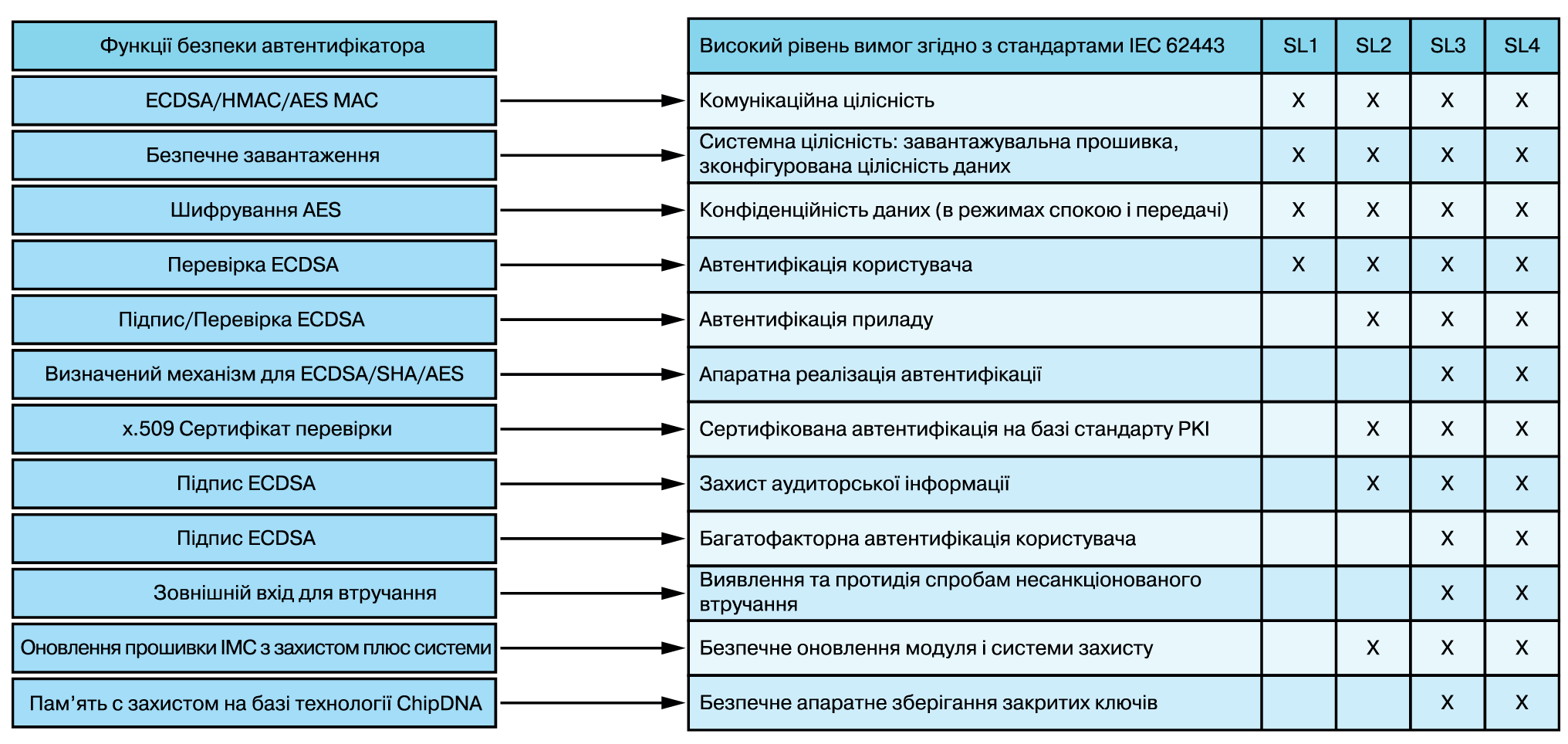

Стандарт з кібербезпеки IEC 62443-4-2 визначає конкретні вимоги до цих систем, такі як механізми захисту від зловмисного коду, безпечні оновлення мікропрограми, захист від несанкціонованого фізичного втручання і т. і. Досягнути цілей кібербезпе- ки згідно з стандартами серії IEC 62443 можливо за допомогою безпечних автентифікаторів, які, наприклад, пропонує компанія Analog Devices, і які розроблені для забезпечення вимог цих стандартів з урахуванням простоти впровадження та економічності. До таких засобів слід віднести ІМС із фіксованими функціями, які постачаються з повним стеком програмного забезпечення для головного процесора. При використанні таких захищених компонентів системні розробники можуть зосередитися на про- єктуванні системи автоматизації і контролю в цілому. Захищені автентифікатори є основою довіри, підтримують безпечне зберігання ключів і конфіденційних даних, що відображають стан обладнання, наприклад, хеші мікропрограм. Вони мають повний набір криптографічних функцій, включаючи автенти- фікацію, шифрування, безпечне зберігання даних, керування життєвим циклом і безпечне завантажен- ня/оновлення даних. Технологія фізично неклонова- ної функції ChipDNA™ (PUF) використовує природні випадкові варіації в процесах виробництва пластин для генерації криптографічних ключів замість того, щоб зберігати їх у традиційній пам’яті EEPROM Flash. Хакерське проектування цих мікросхем за допомогою електронного мікроскопа та мікрозонду- вання для вилучення ключів технологічно неможливе. Жодна технологія за межами спеціальних ІМС не може досягти такого рівня кіберстійкості. Захищені автентифікатори дозволяють розробникам отримувати сертифікати на виконані розробки автоматизованих систем управління .

Захищені автентифікатори є найкращим варіантом для високого рівня кібербезпеки. Вони економлять зусилля на дослідженнях і розробках, пов’язані з додатковим перепроєктуванням пристрою для забезпечення відповідної кібербезпеки. Наприклад, вони не потребують заміни основного мікроконтро- лера. Захищені автентифікатори DS28S60 і MAXQ1065 задовольняють усім рівням вимог стандарту IEC 62443-4-2, як показано на рис. 5. Ключові параметри цих автентифікаторів наведено у табл. 2.

Таблиця 2. Основні параметри ІМС DS28S60 та MAXQ1065

| Найменування параметру | Значення параметру |

| Робоча температура | -40…105 °С |

| Хост інтерфейс | SPI (ІМС в стадії розробки) |

| Напруга живлення | 1.62…3.63В |

| Максимальний струм споживання | ЗмА |

| Типовий струм спокою (25 °С) | 0.4 мА |

| Струм споживання при відключеній напрузі живлення (25 °С) | 100 нА |

Компоненти систем автоматизації управління, які вже містять мікроконтролер із функціями кібер- безпеки для відповідності вимогам стандарту IEC 62443-4-2, також мають переваги від захищених ав- тентифікаторів для отримання ключів і сертифікатів. Такий підхід захищає ключі, що зберігаються в мік- роконтролерах від незаконного вилучення за допомогою засобів налагодження, таких як JTAG.

Рис. 5. Функції захищених автентифікаторів, які відповідають вимогам IEC 62443

ВИСНОВКИ

Прийнявши серію стандартів з кібербезпеки IEC 62443, розробники та користувачі систем автоматизації управління створили шлях до надійної та безпечної інфраструктури. Захищені автентифікатори є основою захищених компонентів, сумісних зі стандартами IEC 62443, які потребують надійної апаратної безпеки. Виробники оригінального обладнання можуть впевнено проєктувати свої системи автоматизації управління, розуміючи, що безпечні автенти- фікатори допоможуть їм отримати необхідні сертифікати на їх нову продукцію.

ЛІТЕРАТУРА

- Lorenzo Franceschi-Bicchierai. Ransomware Gang Accessed Water Supplier’s Control System. Vice, August 2022.

- Protecting Critical Infrastructure. Cybersecurity and Infrastructure Security Agency.

- Bruce Schneier. The Story Behind The Stuxnet Virus. Forbes, October 2010.

- ISASecure CSA Certified Components.ISASe- cure.

- Patrick O’Brien. Cybersecurity Risk Assessment According to ISA/IEC 62443-3-2. Global Cybersecurity Alliance.

- ATT&CK Matrix for Enterprise. MITRE ATT&CK®.

- Cybersecurity Alerts & Advisories. Cybersecurity and Infrastructure Security Agency.

- Ian Beavers. Intelligence at the Edge Part 1: The Edge Node. Analog Devices, Inc., August 2017.

- Trust Your Digital Certificates—Even When Offline. Design Solutions, No.56, May 2017.